Не только хакеры могут использовать кейлогеры для перехвата ваших нажатий на клавиатуре, чтобы извлекать пароли и другую конфиденциальную информацию.

Прочитав достаточно статей о кибербезопасности и хакерах - вы обязательно наткнётесь на тему о кейлогерах. Звучит очень зловеще, таинственно и технологично, но что такое кейлогеры на самом деле и насколько они опасны?

Что ж, в этой статье мы расскажем все, что вам нужно знать о них. Что это такое? Как их используют? Как обнаружить кейлогеры? И как защитить себя от них?

Что такое кейлогеры?

Кейлогеры (также известные как устройства запоминания нажатий) - это программы, которые привязывают себя к вашей операционной системе или интернет браузеру. Как и предполагает название, их цель - запоминать нажатия клавиш на вашем устройстве.

Они могут быть запрограммированы запоминать все, что вы набираете или набираемый текст только на определенных сайтах и полях для заполнения (такие, как поле ввода пароля на PayPal). Поэтому кейлогеры, обычно, считаются вредоносным программным обеспечением.

Чаще всего они попадают на ваше устройство вместе с вирусным программным обеспечением, хотя сами они вирусами не являются. Иногда они могут даже легально использоваться (но это не делает их использование этичным).

Как работают кейлогеры?

Объясним по-простому.

Когда вы используете клавиатуру, ваши нажатия клавиш передаются с нее на ваше устройство. Драйвер вашей клавиатуры переводит скан код (данные нажатия клавиш) в буквы, цифры и символы. Благодаря этому процессу ваша операционная система и любое приложение, которое вы используете, может распознать ваши нажатия.

Итак, кейлогер выдает себя за принимающее устройство, и таким образом получает данные нажатий точно также, как операционная система или приложения которые вы используете.

Программные и аппаратные кейлогеры

Большинство людей знакомо лишь с программными кейлогерами - программами созданными для запоминания нажатия клавиш, которые работают в фоне вашей операционной системы.

Обычно, те кто устанавливают кейлогер на ваше устройство - закрывают доступ к нему и данным которые он собирает. Также они могут настроить программу отправлять собранные данные через электронную почту, веб сайты или выгрузку в базы данных.

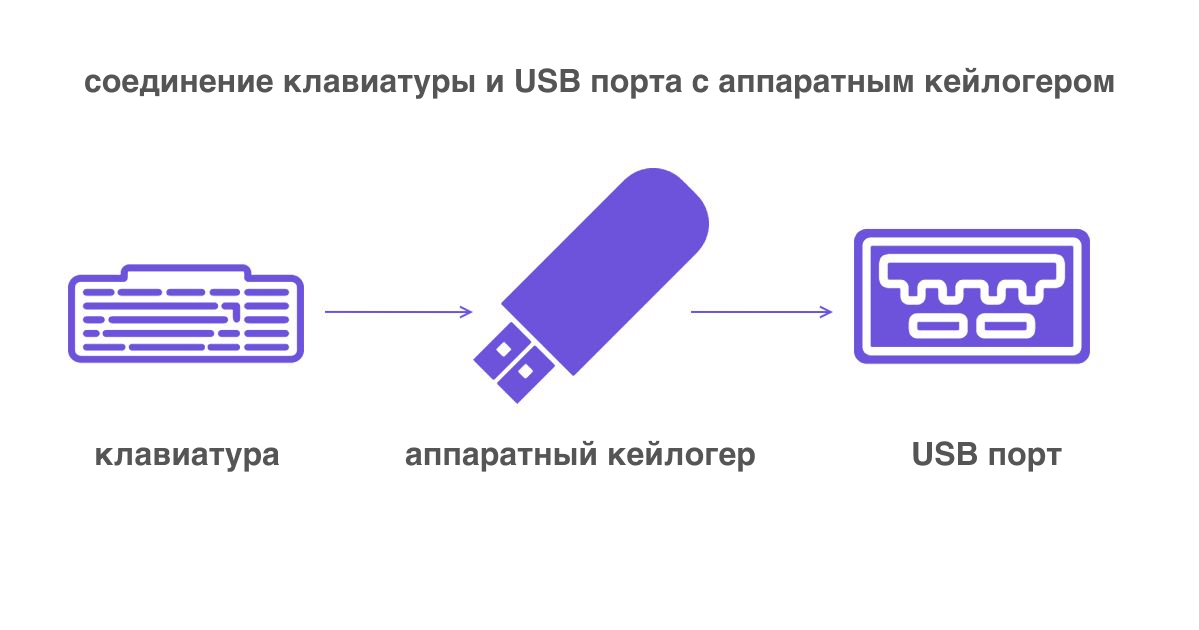

Также существуют аппаратные кейлогеры. Это физические устройства, которые выполняют те же функции (запоминают нажатия клавиш). Но их не нужно устанавливать, вместо этого вы физически подключаете их к компьютеру.

Большинство аппаратных кейлогеров устанавливаются в USB порт,через который провод от клавиатуры должен соединяться компьютером. Прямо между ними, если быть точным.

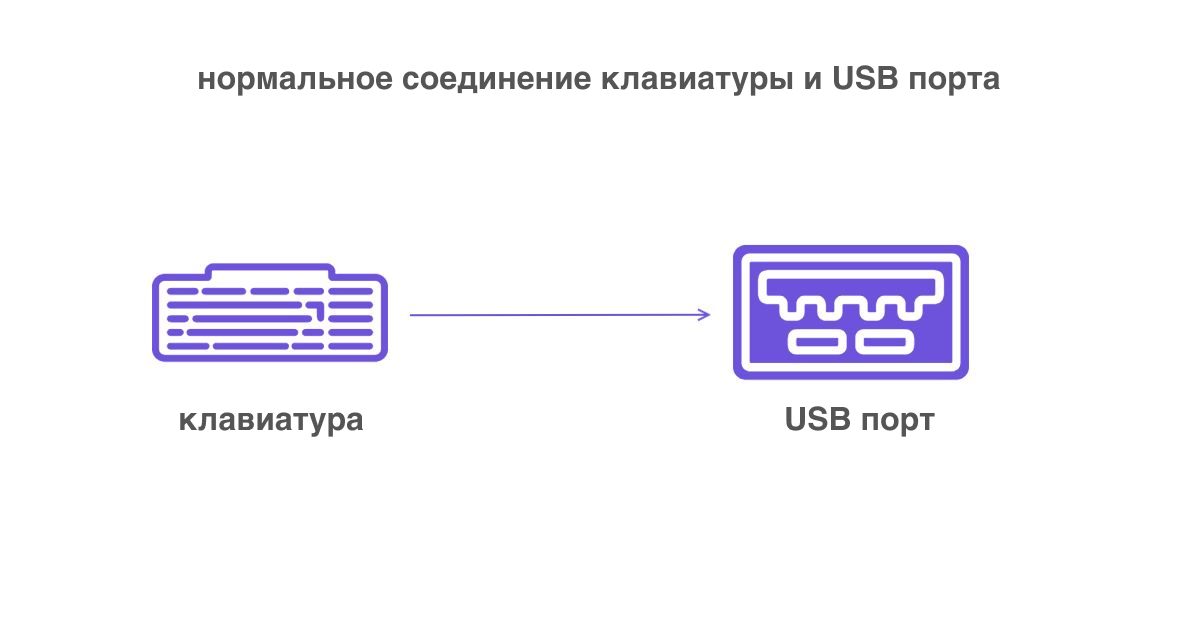

То есть вместо этого:

Происходит это:

Если вы не знаете как выглядит сам аппаратный кейлогер, то вот пример:

Зачем кому-то использовать аппаратные кейлогеры?

Самый большой плюс таких кейлоггеров в том, что программное обеспечение не может обнаружить их. К тому же они не зависят от программного обеспечения, поэтому программные ошибки не влияют на их работу.

В старых моделях, человек использующий кейлогер, должен был извлечь его, чтобы получить доступ к записанным на нем данным. Но новые модели могут подключаться к местной WiFi сети и передавать данные через электронную почту.

Аппаратные кейлогеры по-прежнему используются если жертвой является владелец стационарного компьютера. Однако в случае с ноутбуком - обнаружить такой кейлогер не составит большого труда.

О да, и не думайте, что вы не застрахованы от аппаратного кейлогера если вы используете беспроводную клавиатуру. Многие из них уязвимы к KeySniffer атакам. Пусть это и не аппаратный кейлогер, но он также позволяет злоумышленнику получать данные о нажатии клавиш, если они передаются по незашифрованном каналам связи.

Кроме того, есть также KeySweeper - скрытый аппаратный кейлогер, который выглядит как обычное зарядное устройство. Он может вести пассивную слежку, расшифровывать и запоминать нажатия клавиш с разных беспроводных клавиатур. Далее, он отправляет данные о нажатиях клавиш злоумышленнику через GSM. Более того, вы можете настроить его отправлять данные основанные на :

- Пользовательских именах

- URL ссылках

- Ключевых словах

Как используются кейлогеры?

Для кибератак, верно? Да, хакеры пользуются кейлогерами очень часто. Но они не единственные, кто это делает. Удивительно, но семьи и интернет маркетологи тоже могут их использовать.

Хакеры

Кейлогеры - полезный инструмент для кибер-преступников. Часто, именно так им удается взломать пользовательские аккаунты и получить корпоративные данные. Хакеры обычно распространяю кейлогеры через:

- Запуск установок или активации при нажатии на ссылку или открытия вложения в фишинговом письме.

- Запуск установки или активации конкретной программы.

- Использование других вредоносных программ (в частности, троянов) для установки кейлогеров на устройство.

- Использование уязвимых браузеров с помощью скриптов веб страниц.

- Создание поддельных вебсайтов и использование фишинговый сообщений или MITM атак для взаимодействия с ними.

В некоторых случаях, кибер-преступники могут даже настроить кейлогер таким образом, чтобы он попал в сеть и распространялся на все устройства подключенные к ней. Или они могут настроить установку другого вредоносного программного обеспечения из этой сети. Хакеры также могут устанавливать аппаратные кейлогеры в интернет кафе. Или мошенник может украсть ценную информацию о бизнесе в котором устроился работать.

И нет, опытные кибер-преступники - не единственные, кто используют кейлогеры. Даже несостоявшиеся мамкины хацкеры, которые учатся в школе, могут использовать кейлогеры, чтобы поднять свои оценки.

Знаменитые кибер атаки с использованием кейлогеров :

- В 2015 году хакеры использовали фишинг и кейлогеры для взлома серверов страховой компании Anthem.

- В 2016 году исследователи из RisklQ (в сотрудничестве с CleaeSky) обнаружили,что кибер преступники использовали веб кейлогер для взлома множества популярных eCommerce сайтов.

- В 2016 году исследователи безопасности из компании Trend Micro обнаружили, что хакерыиспользовали коммерческую программу кейлогера (Olympic Vision) для взлома учетных записей сотрудников и руководителей компаний в 18 странах (США, Ближний Восток, Азия).

- В 2018 году был обнаружен новый штамм вредоносного программного обеспечения под названием Virobot. Он мог не только выполнять функции кейлогера, но также программы вымогателя и ботнета.

- В 2017 году хакеры использовали вредоносную программу кейлогер для взлома Института женского здоровья Сан Антонио, крупнейшего гинекологического Института Сан Антонио.

Работодатели

Компании часто используют кейлогеры для трекинга своих сотрудников.Это называется ‘’корпоративный кейлогинг’’ и это абсолютно легально по крайней мере до тех пор, пока кейлогеры установлены только внутри корпоративной сети и только на рабочие компьютеры.

Работодатели обычно используют программные кейлогеры. ИТ команды могут настроить их для обнаружения ключевых слов и отправки предупреждений в режиме реального времени, когда кто-нибудь копирует файлы, вводит конфиденциальные данные или выполняет скрытые команды.

В рамках компании, кейлогеры имеет смысл использовать :

- Это помогает службам безопасности находить внутренние угрозы.

- Это помогает менеджерам и супервайзерам следить, чтобы сотрудники соответствовали необходимым показателям эффективности и не давать им расслабляться.

- Также это помогает аудиторам проверять, насколько бизнес соблюдает законы и постановления. Если кто-нибудь внутри компании нарушает их, то кейлогеры помогут с легкостью определить этого человека.

Все ли работодатели используют кейлогеры? По поводу этого нет точной информации. Мы думаем, безопаснее предположить, что ваше руководство установило кейлогеры на компьютеры компании, чем просто надеяться, что нет. Прочтите полностью свой договор найма. Там может быть пункт о регистрации нажатия клавиш.

Но в любом случае, если вы можете работать со своего личного компьютера, то принося его на работу - вы должны быть в безопасности.

Интернет маркетологи

Еще в 2017 году исследователи из Принстонского университета обнаружили, что примерно 482 веб сайта из 50 000 лучших веб сайтов Alexa (довольно популярные веб сайты) использовали веб скрипты, которые действовали как кейлогеры. И скрипты запоминают не только нажатия клавиш, но также движения и скролинг мышью.

Зачем им это делать? Потому, что это помогает маркетологам собирать поведенческие данные о вас. Как именно вы взаимодействуете с их сайтами, какая реклама интересует вас больше всего, какой контент вам нравится, а какой нет и прочее. Кроме того, ИТ команды, продакт менеджеры и / или владельцы бизнеса, UX дизайнеры также могут использовать кейлогеры для определения и внедрения пожеланий пользователей, обычно в течении анбординга или издания бета версии.

Звучит сомнительно? Да, но в общем смысле легально поскольку они упоминают об этом в пользовательском соглашении. Ну вы знаете, та длинная страничка с кучей текста и юридических пунктов которую вам слишком скучно читать (не переживайте, большинство людей делают также).

И если быть честным, то в этом есть смысл. Это значительно помогает компаниям сделать пользовательский опыт более персонализированным.

Ревнивые супруги и родители с гипер опекой

Мужья или жены, которые обеспокоены тем, что их вторая половинка изменяет им, или родители, которые хотят внимательно следить за тем, что их дети делают в Интернете, также могут использовать кейлогеры.

Нет, мы не преувеличиваем. В Интернете есть даже статьи, в которых рекомендуются лучшие клавиатурные шпионы для мониторинга активности детей в социальных сетях.

Законно ли это? Сложно сказать. Использование клавиатурных шпионов является незаконным в большинстве стран. Однако, согласно некоторым сайтам адвокатов по разводам, использование их может быть технически законным, если вы «осторожны». Кроме того, в статье, на которую мы ссылались выше, говорится, что вы можете использовать кейлогер, если он установлен на вашем устройстве. Таким образом создается впечатление, что родители могут это делать (если у их детей нет квитанций, подтверждающих, что они купили устройства).

Как обнаружить кейлогер и избавиться от него мы расскажем во второй части этой статьи, которая выйдет совсем скоро!

По материалам TechNadu.Изображение на обложке: Dr-Brains Isometric Design

Подписывайся на Эксплойт в Telegram, чтобы не пропустить новые компьютерные трюки, хитрости смартфонов и секреты безопасности в интернете.

Join the conversation.